-

AMD Zenbleed 취약점 수정 테스트됨: 일부 앱이 15% 감소하고 게임에는 영향을 주지 않음IT 소식 2023. 9. 8. 16:27728x90

우리는 Zenbleed 취약점에 대한 소프트웨어 패치를 테스트했습니다.

Google 보안 연구원은 최근 암호화 키 및 사용자 로그인과 같이 AMD의 Zen 2 프로세서를 통과하는 가장 민감한 정보를 노출시켜 공격자가 데이터를 훔치고 시스템을 완전히 손상시킬 수 있는 놀라운 새로운 Zenbleed 취약점을 공개 했습니다 . 우리는 문제를 패치할 수 있는 해결 방법에 대해 배웠고, 재부팅을 통해 수정 사항이 지속되지 않더라도 일련의 테스트를 실행하여 AMD가 가까운 시일 내에 출시할 패치 활성화가 성능에 미치는 영향을 확인할 수 있었습니다. 미래.

테스트 결과 인코더 및 렌더러와 같은 일부 워크로드는 최대 15%까지 성능 손실이 발생할 수 있는 반면, 다른 유형의 데스크톱 PC 애플리케이션은 영향을 받지 않거나 패치 후 성능이 약간 향상될 수도 있는 것으로 나타났습니다. 하지만 게임에만 집중하는 사람들은 안도의 한숨을 쉴 수 있습니다. 테스트 결과 여러 타이틀에서 심각한 성능 저하가 나타나지 않았기 때문입니다.

Zenbleed 결함( CVE-2023-20593 )은 AMD의 EPYC 데이터 센터 프로세서 및 관련 Ryzen 3000/4000/5000 CPU를 포함하여 전체 Zen 2 제품 스택에 걸쳐 있지만 AMD는 데이터 센터 칩에 대한 공식 펌웨어 기반 패치만 출시했습니다. . 영향을 받는 데스크톱 PC용 Ryzen 칩은 모델 에 따라 11월부터 12월까지 펌웨어 패치를 받지 못하므로 그 동안 사용자가 잠재적으로 공격자에게 노출될 수 있습니다.

가장 위험한 취약점과 마찬가지로 Zenbleed는 칩 아키텍처에 내재된 결함을 이용하므로 공격이 알려진 맬웨어를 통해 전달되지 않는 한 맬웨어 스캐너나 기타 기존 탐지 방법으로는 직접적인 공격을 탐지할 수 없습니다. 공개 당시 AMD는 이 취약점이 실제로 악용되고 있다는 사실을 알지 못했다고 밝혔지만 그 진술은 별로 위안이 되지 않습니다. 취약점의 본질은 공격이 감지될 수 없다는 것을 의미합니다. 칩은 설계된 대로 작동하지만 결함이 있습니다.

버그를 발견한 Google Information Security의 연구원인 Tavis Ormandy도 POC(익스플로잇을 보여주는 개념 증명 코드)를 공개했습니다.이는 무료로 다운로드할 수 있으며, 이는 악의적인 공격자가 이 접근 방식을 사용하여 공격을 수행할 가능성이 있음을 의미합니다. AMD는 문제가 해결 가능하다고 밝혔지만 펌웨어 패치로 인해 워크로드에 따라 아직 정의되지 않은 성능 저하가 발생할 수 있습니다.

Zenbleed 공격이 진행되면 공격자는 초당 코어당 30Kb의 속도로 데이터를 유출하여 칩 내부 레지스터를 통과하는 데이터를 훔칠 수 있습니다. 이 공격은 가상 머신, 샌드박스, 컨테이너, 프로세스 등 시스템에서 실행되는 모든 소프트웨어에 적용되어 클라우드 서비스 제공업체와 고객에게 심각한 위협이 됩니다. 이는 아마도 AMD가 데이터 센터 EPYC 프로세서에 대한 마이크로코드 패치를 우선시한 반면 Ryzen PC 사용자는 올해 말까지 기다려야 하는 이유를 설명할 것입니다.

위의 트윗을 확장하면 Zenbleed 익스플로잇이 실제로 실행되는 모습을 볼 수 있습니다. Zenbleed는 CPU의 추측 실행 엔진을 활용하여 민감한 데이터를 훔치지만 Meltdown 및 Spectre와 같은 취약점에서 볼 수 있는 것처럼 엔진에 대한 직접적인 공격은 아닙니다. 대신 Zenbleed 'use-after-free' 공격은 벡터 명령(vzeroupper)에 대한 분기 잘못된 방향으로 인해 레지스터가 '해제'된 후 AMD의 잘못된 복구 동작을 활용하여 데이터를 관찰할 수 있습니다(여기서 심층 설명 ).

AMD는 "특정 마이크로아키텍처 상황에서 "Zen 2" CPU의 레지스터가 0에 올바르게 기록되지 않을 수 있습니다. 이로 인해 다른 프로세스 및/또는 스레드의 데이터가 YMM 레지스터에 저장될 수 있습니다. 공격자가 민감한 정보에 잠재적으로 접근할 수 있도록 허용할 수 있습니다."

Zenbleed 취약점 은 Zen 3 및 4 아키텍처에 대해 작동하고 일부 데이터 센터에서 상당한 성능 손실을 초래할 수 있는 AMD Inception 취약점 과 같은 최근 추가 사항을 포함하여 지난 몇 년 동안 발견된 칩 결함의 긴 목록에 합류합니다. 워크로드(PC에서 테스트할 패치를 기다리고 있음) 및 Skylake에서 Rocket Lake 세대에 이르는 칩에 영향을 미치는 Intel의 GDS/몰락 취약점으로 인해 일부 워크로드에서 최대 39%의 성능 손실이 발생할 수 있습니다.

우리는 곧 Downfall 및 Inception 취약점의 영향을 테스트할 계획입니다. 이러한 패치는 확실히 CPU 벤치마크 계층 구조에 영향을 미칠 것입니다. 하지만 그동안 Zenbleed 테스트는 다음과 같습니다.

Zenbleed 소프트웨어 패치를 활성화하는 방법

우리는 AMD의 향후 펌웨어 패치에 사용될 하드웨어 기반 방법이 아닌 소프트웨어 접근 방식을 사용하여 Zenbleed 패치를 활성화했습니다. 따라서 이 패치 방법은 마이크로코드 업데이트만큼 효율적이지 않을 수 있습니다. 테스트에서 관찰된 몇 가지 성능 저하가 마이크로코드 패치를 통해 줄어들 수 있다는 것은 가능하지만 보장할 수는 없습니다.

AMD는 이것이 시스템에 패치를 적용하는 실행 가능한 수단임을 확인했지만 일시적인 수정 사항입니다. 이 패치는 재부팅을 통해 지속되지 않으므로 시스템이 보호되지 않은 상태로 돌아갑니다. 분명히 일반 사용자에게는 적합하지 않지만 패치의 영향을 평가하기 위한 테스트를 수행할 수 있었습니다. 당연히 재부팅 후에 펌웨어 수정이 작동합니다.

우리는 여러 분야의 엔지니어가 가장 낮은 수준에서 시스템을 제어하기 위해 일반적으로 사용하는 무료 도구인 RWEverything을 사용 하여 MSR 매개변수를 설정하여 버그를 패치했습니다 . 아이러니하게도 이 패치를 사용하려면 성능 저하를 초래할 수 있는 논란의 여지가 있는 보안 기능인 메모리 무결성(HVCI) 과 Microsoft 취약 드라이버 차단 목록을 비활성화해야 합니다 . 즉, 이 해결 방법은 하나의 취약점을 해결하지만 다른 잠재적 공격의 가능성도 열어주므로 주의해서 사용하세요.

다음 단계는 프로그램에서 MSR 아이콘을 선택한 다음 'User List' 아이콘을 클릭하여 ' name'=0xC0011029 로 레지스터를 생성하는 것입니다 . 원하는 대로 레지스터 이름을 지정할 수 있습니다(저희는 'Zen 2'를 선택했습니다). 그런 다음 비트 9를 "1"로 변경하고 완료를 클릭하면 Zenbleed 취약점을 악용하려는 공격자로부터 시스템이 보호됩니다.

Zenbleed 공격은 코어당 30Kb/초의 속도로 데이터를 훔치기 때문에 실제로 코어 수가 더 많은 칩에서 더 빠르게 실행됩니다. 따라서 우리는 코어 수가 다른 두 개의 Zen 2 기반 프로세서를 테스트했습니다. 16코어 32스레드 Ryzen 9 3950X는 코어 수가 많은 모델을 대표하는 반면, Ryzen 5 3600은 확실히 더 주류인 6코어 12스레드 칩입니다. 우리는 완전히 업데이트된 Windows 11 버전, Corsair H150i 쿨러 및 32GB DDR4-3200 메모리를 갖춘 MSI MEG X570 Godlike 마더보드에서 두 칩을 모두 테스트했습니다.

AMD Zenbleed 게이밍 성능 영향

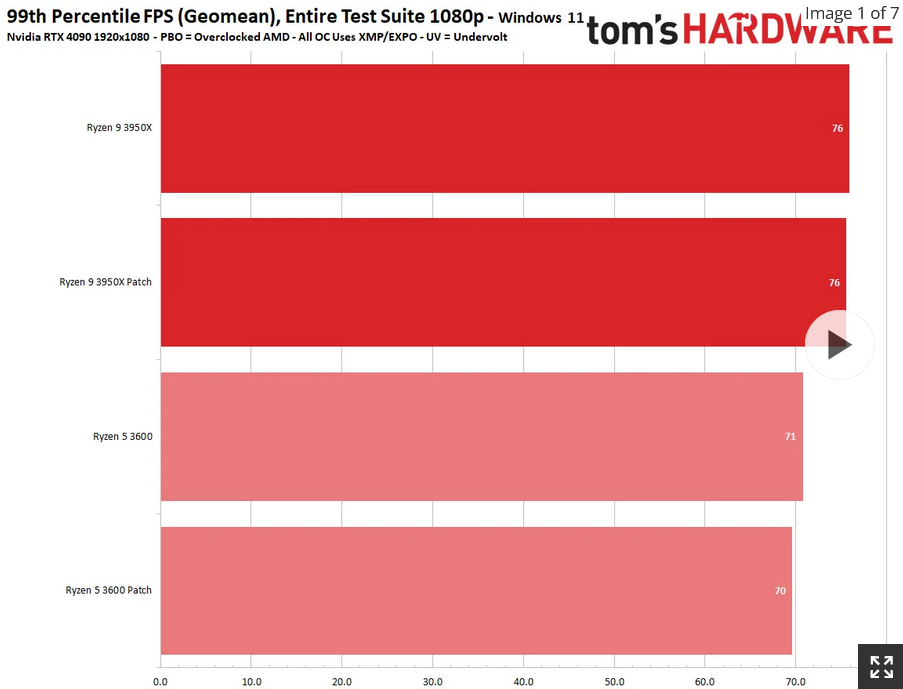

게이머를 위한 좋은 소식이 있습니다. Zenbleed 패치는 평균 1080p 및 99번째 백분위수 프레임 속도에서 눈에 띄는 오버헤드가 거의 또는 전혀 없습니다. 우리는 평균 및 99번째 백분위수 FPS의 누적 측정에서 1% 미만의 차이를 기록했습니다. 이는 두 설정 간의 차이가 벤치마크의 예상 실행 간 차이에 속함을 의미합니다.

의미 있는 차이점을 찾기 위해 5개의 타이틀을 테스트했지만 패치가 적용된 구성과 패치가 적용되지 않은 구성은 전체적으로 1080p 게임에서 거의 동일했으며 Watch Dogs Legion , Cyberpunk 2077 , Far Cry 6 , Hitman 3 및 Warhammer 3 가 모두 테스트에서 비슷한 성능을 제공했습니다. . 당연히 일부 게임은 다양한 방식으로 영향을 받을 수 있지만, 테스트 결과에 따르면 어떤 영향도 눈에 띄지 않을 가능성이 높습니다.

AMD Zenbleed 생산성 애플리케이션 성능 영향

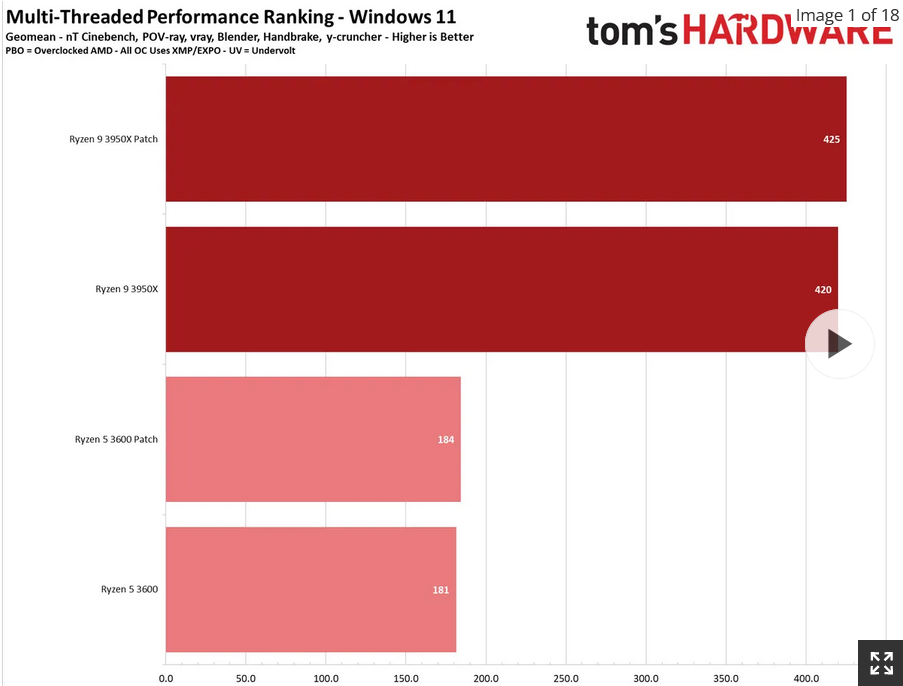

일부 생산성 애플리케이션에서는 몇 가지 중요한 성능 차이가 있지만 각 워크로드 유형에 대한 가장 중요한 벤치마크의 기하 평균으로 구성된 누적 단일 및 다중 스레드 성능 슬라이드에는 이러한 차이가 나타나지 않습니다. , 단일 스레드이든 다중 스레드이든 상관없습니다. 우리는 이를 일반적인 측정값으로 사용하지만 측정항목이 테스트 제품군의 모든 작업 부하를 포괄하지는 않으며 다음 섹션에서 볼 수 있듯이 다른 벤치마크 중 일부도 상당한 영향을 보여줍니다.

Ryzen 9 3950X의 경우 멀티 스레드 성능에 대한 델타가 약 1%, Ryzen 5 3600의 경우 2.2% 차이로 전체 측정에서 작은 차이가 있지만 이 일련의 테스트에는 예외가 있습니다.

HandBrake는 x265 트랜스코드의 두 칩 모두 약 5%의 상당한 성능 손실을 보이는 반면, x264 코덱을 사용하면 패치된 구성과 패치되지 않은 구성 간에 10%의 차이가 발생합니다. 상대적으로 짧은 기간의 테스트에서는 완료 시간이 약간 다른 것처럼 보일 수 있지만, 기간이 긴 작업의 경우 작업을 완료하는 데 눈에 띄는 추가 시간이 발생할 수 있습니다.

단일 스레드 성능에 매우 민감한 오디오 인코더인 LAME은 두 패치 칩 모두에서 약 2.5% 더 느립니다. 그러나 레이 트레이싱 렌더러 POV-Ray와 같은 일부 벤치마크에서는 패치가 적용된 Ryzen 9 3950X가 패치되지 않은 구성에 비해 3.7% 앞서는 등 성능이 약간 향상되었습니다.

패치된 Ryzen 5 3600 구성의 멀티 스레드 Cinebench에서 5.7%의 더 큰 이득을 볼 수 있습니다. 반대로, 두 패치 구성 모두 단일 스레드 Cinebench 벤치마크에서 약간 느립니다. 이는 서로 다른 유형의 코드가 패치에 다르게 반응하지만 병렬 처리도 변형을 가져올 수 있다는 점을 강조합니다.

Zenbleed 소프트웨어 패치로 인해 성능에 가장 큰 영향을 미치는 경향이 있는 기타 워크로드는 다음과 같습니다.

우리는 Ryzen 9 3950X의 SVT-HEVC 인코딩 작업에서 FLAC 인코더에 7~9%의 영향을 미치고 16%의 속도 저하를 측정했습니다. 이전 섹션의 HandBrake 결과와 관련하여 보면 인코더는 패치에서 가장 큰 영향을 받은 생산성 애플리케이션 중 하나인 것으로 보입니다.

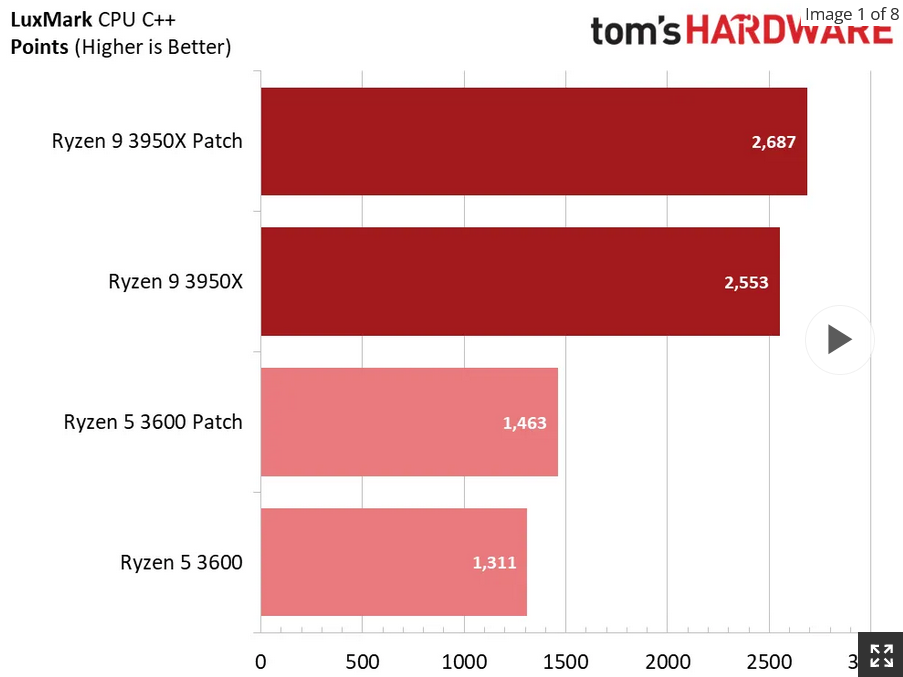

멀티스레드 LuxMark OpenCL C++ 렌더러는 오래된 벤치마크이지만 패치로 인해 성능에 상당한 영향을 미치는 것으로 나타났습니다. 패치되지 않은 Ryzen 9 3950X는 패치된 구성보다 5% 더 빠른 반면 Ryzen 5 3600은 패치 후 10% 더 느립니다. 이는 다양한 유형의 코드와 Zen 2 프로세서가 패치에 다르게 반응할 수 있다는 점을 다시 한 번 강조합니다.

또한 C-Ray 광선 추적 렌더러의 패치된 구성 모두에 대해 16% 성능 감소, NAMD 시뮬레이션 코드 워크로드에서 패치된 구성과 패치되지 않은 구성 간의 9% 델타와 같은 다른 워크로드에서도 영향을 볼 수 있습니다.

또한 CPU-Z 단일 및 다중 스레드 벤치마크에서 두 칩 모두에서 ~7%의 델타를 기록했지만 널리 인용되는 이 벤치마크는 특정 작업 부하에 대한 훌륭한 프록시는 아닙니다. 대신 상대적인 성능을 정량화하는 데 도움이 되는 순수 합성 벤치마크입니다. 이 벤치마크는 실제 작업 부하와 직접적으로 연관되지는 않지만 패치가 합성 벤치마크 소프트웨어에도 영향을 미칠 수 있음을 보여줍니다.

요약

AMD의 Zen 2는 Intel에 대한 회사의 역사적인 복귀를 확고히 하는 데 도움이 되었지만 AMD와 Intel의 칩에서 계속해서 보았듯이 연구원들은 칩 아키텍처가 전성기 이후 오랫동안 약점의 징후를 찾기 위해 계속해서 칩 아키텍처를 찌르고 찌르고 있습니다. 고양이와 쥐를 쫓는 칩 보안 게임이 계속됨에 따라 두 칩 제조업체 모두 교활한 연구원과 사악한 행위자 모두의 먹이가 되었으며, 결과 패치로 인해 수년에 걸쳐 성능 롤백이 발생하여 본질적으로 세대 간 성능 향상을 제거할 수 있습니다.

다행히 Zenbleed 패치는 게임에 영향을 미치지 않으며 대부분의 응용 프로그램도 성능에 큰 영향을 미치지 않습니다. 그러나 일부 워크로드는 영향을 받습니다. AVX 명령을 사용하는 인코더에서 5%~15% 범위의 성능 감소로 상당한 성능 손실이 발생하는 것을 확인했습니다. 또한 C-Ray 광선 추적 렌더러의 성능 16% 감소, NAMD 시뮬레이션 코드 워크로드의 9% 적중, CPU-Z의 7% 감소와 같은 다른 유형의 소프트웨어에서도 영향을 확인했습니다.

전반적으로 인코더 및 기타 일부 응용 프로그램에 대한 영향을 제외하면 Zenbleed 소프트웨어 패치의 성능 영향은 Meltdown 및 Spectre와 같은 다른 취약점에서 확인된 큰 성능 롤백에 비해 미미합니다. 그럼에도 불구하고 이미 구매한 제품의 성능 을 돌려주고 싶어하는 사람은 없으며 , 소프트웨어 패치로 인해 특정 유형의 작업에서는 성능이 저하됩니다.

예, 취약하다고 생각되지 않으면 시스템을 패치하지 않은 상태로 두도록 선택할 수 있습니다. 하지만 이는 칩에 대한 향후 BIOS 업데이트를 포기하는 것을 의미합니다. 또한 POC 코드의 광범위한 가용성을 고려할 때 공격자는 결국 이러한 공격을 어느 시점에 맬웨어에 통합할 가능성이 높습니다.

패치가 올해 말까지 나오지 않는 것은 확실히 도움이 되지 않습니다. 그럼에도 불구하고 ODM이 해당 BIOS 버전을 고객에게 제공하는 데 시간이 걸리므로 칩이 취약해질 수 있는 시간이 길어집니다. 이는 마더보드 공급업체가 특정 칩 아키텍처를 지원하는 모든 보드에 대해 패치를 발행할 것이라고 가정합니다.

Zenbleed의 영향은 제한적이지만 최근 공개된 AMD Inception 및 Intel GDS/Downfall 취약점에 대한 데스크톱 PC용 전체 패치도 여전히 제공되고 있으며 이러한 완화 조치도 성능에 영향을 미칠 것입니다. 우리는 또한 해당 패치도 테스트하고 있습니다. 계속 지켜봐 주시기 바랍니다.

출처 : https://www.tomshardware.com/news/amd-zenbleed-fix-tested

#AMD #RYZEN #Zenbleed #젠블리드

'IT 소식' 카테고리의 다른 글

AMD 3D V-캐시에 대한 인텔의 답변: 캐시 DRAM, HBM보다 50% 더 빠르고 60% 더 효율적 (0) 2023.09.08 Nvidia RTX 4060, RX 7000 시장 점유율과 일치하는 Steam 설문 조사에 도착 (0) 2023.09.08 SAPPHIRE, AMD Radeon RX 7800 XT 및 RX 7700 XT 그래픽 카드 공식 공개 (0) 2023.09.07 RX 7800 XT 출시 이후: RTX 4070 라이트닝 가격 인하! (0) 2023.09.07 AMD Radeon RX 7800 XT 16GB 및 RX 7700 XT 12GB GPU, 이제 499달러 및 449달러에 구매 가능 (0) 2023.09.06